Prawdziwy cel Stuxneta - konwertery częstotliwości

16 listopada 2010, 11:05Specjaliści z Symanteka dokładnie określili mechanizm działania robaka Stuxnet i jego cele. Okazało się, że jego celem było atakowanie specyficznego typu silników, używanych m.in. w procesie wzbogacania uranu. Zadaniem Stuxneta było manipulowanie częstotliwością konwerterów i wpływanie przez to na prędkość pracy silnika.

Microsoft kolejną ofiarą cyberprzestępców

25 lutego 2013, 10:37Microsoft to kolejna wielka firma, która ostatnio padła ofiarą cyberprzestępców. Koncern z Redmond poinformował, że został zaatakowany w podobny sposób jak wcześniej Facebook i Apple. Odkryliśmy, że niewielka liczba naszych komputerów, w tym maszyny z wydziału zajmującego się produkcją oprogramowania na platformę Mac, została zarażona szkodliwym kodem za pomocą technik opisanych przez inne zaatakowane organizacje - czytamy w oświadczeniu Microsoftu.

Na północy Francji zauważono pierwszego wilka od ponad 100 lat

26 kwietnia 2020, 12:38Prefektura francuskiego departamentu Sekwany Nadmorskiej (Seine-Maritime), poinformowała, że w nocy z 7 na 8 kwietnia aparat pułapkowy najprawdopodobniej zarejestrował wilka. Specjaliści z Francuskiego Biura ds. Bioróżnorodności stwierdzili, że najprawdopodobniej to wilk europejski (Canis lupus lupus). Jeśli identyfikacja jest prawidłowa, mamy do czynienia z pierwszym od ponad 100 lat wilkiem zauważonym na północy Francji.

Yahoo! gotowe do rozmów z Microsoftem

6 maja 2008, 10:16Tymczasem Jerry Yang, szef Yahoo!, udzielił Agencji Reutera interesującego wywiadu, w którym nie wykluczył dalszych rozmów z Microsoftem. Yang powiedział: Jeśli oni mają coś nowego do powiedzenia, jesteśmy otwarci... Posłuchamy bardziej niż chętnie.

US Air Force zapraszają hakerów do atakowania ich sieci

2 maja 2017, 09:43Amerykańskie lotnictwo wojskowe (US Air Force) zaprasza hakerów do udziału w projekcie „Hack the Air Force”. To inicjatywa w ramach której uczestnicy atakują systemy informatyczne USAF i otrzymują nagrody za znalezienie w nich luk. W projekcie mogą wziąć udział obywatele USA, Wielkiej Brytanii, Kanady, Australii i Nowej Zelandii.

Naukowiec z Olsztyna wie, jak wzmocnić prozdrowotne właściwości malin

26 lipca 2023, 10:03Badania dr. Bartosza Fotschki z Instytutu Rozrodu Zwierząt i Badań Żywności PAN (IRZiBŻ PAN) w Olsztynie pokazują, że można wzmocnić prozdrowotne działanie malin, uwzględniając w diecie prebiotyki. Maliny to bogate źródło wielu prozdrowotnych składników odżywczych. Zawierają dużo przeciwutleniaczy, chroniących nasz organizm przed wieloma chorobami. Naukowiec z Olsztyna dowodzi, że ten korzystny wpływ owoców możemy jeszcze dodatkowo wzmocnić.

Jak szkodzi marihuana

26 listopada 2010, 11:43Międzynarodowy zespół naukowców odkrył, dlaczego palacze marihuany są bardziej narażeni na infekcje oraz pewne typy nowotworów. Uczeni opisali mechanizm, który powoduje spadek odporności u miłośników trawki.

Ambitne plany Sony

5 marca 2013, 10:59Sony ma olbrzymie ambicje. Japoński koncern chce być trzecim największym producentem smartfonów. Kunimasa Suzuki, odpowiedzialny w Sony za wydział urządzeń przenośnych stwierdził, że jego firma chce zająć pozycję za Apple'em i Samsungiem. Wszystko wskazuje na to, że Sony nie uważa BlackBerry i Nokii za poważnych konkurentów.

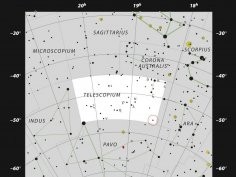

Układ potrójny z najbliższą Ziemi czarną dziurą można zobaczyć gołym okiem

7 maja 2020, 08:43Grupa astronomów z Europejskiego Obserwatorium Południowego (ESO) poinformowała o odkryciu czarnej dziury znajdującej się w odległości zaledwie 1000 lat świetlnych od Ziemi. Stanowi ona część układu potrójnego, który można obserwować gołym okiem. Obecność czarnej dziury wykryto śledząc dwie towarzyszące jej gwiazdy. Specjaliści nie wykluczają, że w przyszłości znajdziemy więcej takich układów.

Grid - CERN ulepsza Internet

22 maja 2008, 07:32Początków sieci komputerowych można doszukiwać się w wojskowym Arpanecie. To właśnie on był pierwszą siecią rozproszoną, czyli taką, w której zniszczenie kilku węzłów nie powodowało przerwania pracy całej sieci. W latach 1967-1972 sieć działała jako tajny projekt wojskowy, a po ujawnieniu wykorzystywanego przez nią protokołu TCP/IP zaczęła szybko się rozrastać i obejmowała coraz liczniejsze podsieci cywilne.